IPsecトンネル設定(NHRP、OSPFプライオリティ)【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-3 】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「IPsecトンネル設定(NHRP、OSPFプライオリティ)」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-3」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-3

問3 企業内ネットワーク再構築に関する次の記述を読んで、設問1~4に答えよ。

(略)

(略)

【拠点追加の場合のIPsecトンネル接続追加の検討】

Eさんは、IPsecトンネル接続の追加について、今後拠点が追加になった場合を想定した検討を始めた。図2のような⑥フルメッシュのIPsecトンネルのネットワーク構成に、追加拠点向けIPsecトンネルを手動で追加設定するネットワーク拡張方式は望ましくないと考え、ネットワーク機器ベンダの技術者に改善案を相談した。その結果、FWのIPsec方式のVPN機能のオプションである、IPsecトンネルを動的に確立する機能(以下、自動トンネル機能という)を活用した方式を提案された。そこで、Eさんは、その方式を前提として次の設計方針を立てた。

⑥について、望ましくない理由を、30字以内で述べよ。:新拠点追加のときに全拠点の設定変更が必要になるから。

拠点が追加される度に手動設定する方式は、感覚的に手間がかかるので望ましくないと考えられますが、回答の書き方に迷うかもしれません。

IPsecトンネルの設定には、対向する拠点間で設定が必要になります。

フルメッシュの場合には、全拠点で、追加される新拠点に関する設定追加が必要になります。

なお、フルメッシュの他には、本社を中心(ハブ)としたハブアンドスポーク構成がありますが、ハブアンドスポーク構成の場合、拠点追加による設定変更が必要なのは本社のみです。

・本社をハブ拠点、支店の2拠点をスポーク拠点とするハブアンドスポーク構成とし、ハブ拠点とスポーク拠点間のIPsecトンネルを従来どおり固定的に設定する。

・スポーク拠点間IPsecトンネル(以下、S-Sトンネルという)については、拠点間のトラフィックの発生に応じてトンネルを動的に確立させる。

・S-Sトンネルは、一定時間トラフィックがなければ自動的に切断するようにする。

・動的にS-Sトンネルを確立するために、NHRP(Next Hop Resolution Protocol)を用いる。

NHRPは、IPsecトンネル確立に必要な対向側IPアドレス情報を、トンネル確立時に動的に得るのに利用される。IPsecトンネルの確立は、スポーク拠点間での通信の発生を契機にして行われる。例えば、名古屋支店内のPCから大阪支店内のサーバへの通信が行われる場合、⑦名古屋支店のFW3はNGRPによって得られた情報を利用してS-Sトンネルを確立する。このように、自動トンネル機能を利用すれば、フルメッシュ構成のトンネルを手動で設定する必要がない。

⑦について、NHRPから得られる情報を、25字以内で答えよ。:大阪支店のFW2のグローバルIPアドレス

本文に「NHRPは、IPsecトンネル確立に必要な対向側IPアドレス情報を、トンネル確立時に動的に得るのに利用される」とあるので、すぐに分かると思います。

名古屋支店のFW3が得る情報は、通信先の大阪支店のFW2のIPアドレス情報です。

さらにそのIPアドレスはインターネットで通信するグローバルIPアドレスです。

Eさんは、それまでの設計方針をまとめ、ネットワーク機器ベンダの技術者に確認を依頼した。ネットワーク機器ベンダの技術者からは、OSPFと自動トンネル機能を組み合わせて利用する場合の留意点の指摘があった。その指摘の内容は、”スポークとなる機器がOSPFの代表ルータに選出されてしまうと、スポーク拠点間のIPsecトンネルが解放されなくなってしまうので、それを防ぐために、スポークとなる機器のOSPFに追加の設定が必要になる”というものであった。そこで、Eさんは、防止策として⑧追加すべき設定内容を定めた。

⑧について、追加設定が必要な機器を、図2中の機器名で全て答えよ。また、追加すべきOSPFの設定を、25字以内で述べよ。:(機器)FW2、FW3(設定)OSPFのプライオリティを0に設定する。

本文の「スポークとなる機器がOSPFの代表ルータに選出されてしまうと、スポーク拠点間のIPsecトンネルが解放されなくなってしまうので、それを防ぐために、スポークとなる機器のOSPFに追加の設定が必要になる」とあるように、必要なのはスポークとなる機器がOSPFの代表ルータに選出されないための設定になります。

OSPFの代表ルータの選出について以下に整理します。

- OSPFのプライオリティーが最も高いルータが代表ルータ(DR:Designated Router)になる

- OSPFのプライオリティーが2番目に高いルータがバックアップ代表ルータ(BDR:Backup Designated Router)になる

- OSPFのプライオリティーが同じ場合は、ルータIDが最も大きいルータがDR、2番目に大きいルータがBDRになる

- OSPFのプライオリティーはデフォルトでは「1」

- OSPFのプライオリティーが「0」の場合は、DR、BDRに選出されない

- DR、BDRが選出された後でプライオリティが高いルータが加わっても、DR、BDRは切り替わらない

上記から、スポークとなる機器のOSPFのプライオリティを「0」にすれば代表ルータに選出されません。

その後、Eさんが考えたネットワーク構成が情報システム部で承認され、Eさんを構築プロジェクトリーダとして、WANの再構築が開始された。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

GRE over IPsec、IP-VPN【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-2】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「GRE over IPsec、IP-VPN」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-2」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-2

問3 企業内ネットワーク再構築に関する次の記述を読んで、設問1~4に答えよ。

(略)

・通常時は拠点間通信にIP-VPNを用いるが、IP-VPNの障害時にはインターネットVPNをバックアップ回線として用いる。

(略)

【冗長化ルーティングの検討】

図2のネットワーク構成で拠点間通信を行う場合、正常時は(エ:IP-VPN)を利用するが、(エ:IP-VPN)の障害時は(オ:インターネットVPN)に切り替える必要がある。Eさんはそのための方策の検討を行い、次のルーティング方式を考えた。

エ:IP-VPN、オ:インターネットVPN

本文に「通常時は拠点間通信にIP-VPNを用いるが、IP-VPNの障害時にはインターネットVPNをバックアップ回線として用いる」とあることから明らかですね。

・各拠点間のIPsecトンネル及び各拠点内LANのルーティングは。OSPFを利用する。

・各拠点間のIPsecトンネル接続では、③GRE over IPsecを利用する。

③について、GRE over IPsecを利用する目的を、25字以内で述べよ。:OSPFのマルチキャスト通信を通すため。

IPsecトンネルを通過するデータについては、各拠点間のバックアップ回線という記述以外には、直前に「各拠点間のIPsecトンネル及び各拠点内LANのルーティングは。OSPFを利用する。」とあります。

ここでOSPF(Open Shortest Path First)を利用する際のやり取りするデータを考えると、リンクステートの情報交換にマルチキャスト(224.0.0.5、224.0.0.6)を使うことが特徴です。

IPsecはユニキャストしか利用できないので、マルチキャストを利用するにはユニキャストで扱えるようにカプセル化する必要があります。

そのカプセル化で用いるのがGRE(Generic Routing Encapsulation)になります。

GREはマルチキャストもカプセル化できますが暗号化機能がないため、GRE over IPsecによって暗号化した上でマルチキャストを送信することが可能になります。

インターネット環境でOSPFを利用するネットワークでは、GRE over IPsecが必須の機能になります。

・CEルータでもある各拠点のL3SWは、IP-VPN側で隣接するPEルータとBGP4で経路交換する。具体的には、各拠点のL3SWは、自拠点の経路情報をPEルータに広告するとともに、④PEルータから経路情報を受信する。

④について、各拠点のCEルータが受信する経路情報を、15字以内で答えよ。:ほかの拠点への経路情報

L3SWがIP-VPN経由で通信するには、他拠点の経路情報を把握する必要があります。

L3SWからPEルータに広告された「自拠点の経路情報」はIP-VPN内のPEルータで共有され、それぞれ接続されたCEルータに対して、他拠点の経路情報として送信されます。

したがってCEルータが受信する経路情報は、他拠点の経路情報です。

この方式で、本社、名古屋支店、大阪支店のL3SWからそれぞれの別拠点への経路の冗長化を行う。各拠点のL3SWは、⑤複数のルーティングプロトコルから得た同一宛先への異なる経路情報から、適切な経路を選択する。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

⑤について、Eさんが検討したルーティング方式において、L3SWでの経路の優先選択の考え方を、25字以内で述べよ。:BGP4から得られた経路を優先する。

L3SWが扱うルーティングプロトコルは、IP-VPN側ではBGP4、インターネットVPN側ではOSPFです。

通常時はIP-VPNを用いるため、BGP4から得られた経路情報を優先させます。

L3SWにはルーティングプロトコルごとの優先度をAD(Administrative Distance)値として保持していて、デフォルトでは例えばOSPFよりBGP4の方が優先度が高くなります。

経路情報の決定においては、実際には経路情報の粒度(ロンゲストマッチ)なども関係してきますが、本問題ではそこまで問われていません。

IP-VPN(MPLS・ラベル・PEルータ)、IPsec【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-1】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「IP-VPN(MPLS・ラベル・PEルータ)、IPsec」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-1」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3-1

問3 企業内ネットワーク再構築に関する次の記述を読んで、設問1~4に答えよ。

D社は、東京の本社、名古屋支店及び大阪支店の3拠点にオフィスを構える出版会社である。D社の社内ネットワークは、3拠点をそれぞれ専用線で結ぶWANと、拠点内LANで構成されている。各拠点内の業務にはそれぞれ拠点内の業務サーバを使用し、全社的な業務には本社の業務サーバを使用している。また、各拠点では本社のプロキシサーバを経由してインターネットを利用している。D社の現行ネットワーク構成を図1に示す。

D社では、拠点間で利用しているルータの更改時期を迎えたことから、将来を見据えてWAN構成を見直すことになり、情報システム部のEさんが検討することになった。

【WAN構成の検討】

(1)WAN構成の見直し方針案

Eさんは、WAN構成の見直しについてコストも含めて検討し、次の方針案を立てた。

・IP-VPNを利用して3拠点間を接続する。

・IP-VPNへのアクセス回線は、安価なイーサネット回線サービスを利用する。

・通常時は拠点間通信にIP-VPNを用いるが、IP-VPNの障害時にはインターネットVPNをバックアップ回線として用いる。

・インターネットVPNは、FWに備わるIPsec方式のVPN機能を用いる。

・名古屋支店と大阪支店には、インターネットVPN専用のインターネット回線を敷設し、FWを設置する。

・各拠点からのインターネットアクセスには、これまでと同様に本社のプロキシサーバ経由で行う。

(2)IP-VPN及びIPsecの概要

Eさんは、方針案のIP-VPN及びIPsecについて調査し、その結果を次のようにまとめた。

(ⅰ)IP-VPN

・IP-VPNは、通信事業者が運営する閉域IPネットワーク(以下、事業者閉域IP網という)を利用者のトラフィック交換に提供するサービスである。

・IP-VPNは、①事業者閉域IP網内で複数の利用者のトラフィックを中継するのに、RFC3031で規定された方式が用いられる。

①について、IP-VPNサービス提供のために事業者閉域IP網内で用いられるパケット転送技術を答えよ。:MPLS

IP-VPNについて簡単に整理すると以下のようになります。

- 通信事業者のIP閉域網を経由して拠点間をVPN接続するもの

- 専用線より低コストでの構築・運用が可能。ただし、回線を複数ユーザで共有するため、通信速度の保証などは行われない場合が多い

- インターネットを利用するインターネットVPNよりセキュリティや品質面で優位

- IP-VPNで用いられるパケット転送技術は、「MPLS(Multi Protocol Label Switching)」で、RFC3031で規定されている。

- IP-VPNで利用者のネットワークに設置され、事業者閉域IP網との接続点になる機器をCE(Customer Edge)ルータという。

- IP-VPNで事業者閉域IP網に設置され、利用者ネットワークとの接続点になる機器をPE(Provider Edge)ルータという。PEルータでMPLSで使用するラベルの付与、除去を行う。

- IP-VPNで事業者閉域IP網内で複数の利用者を識別するため、PEルータで付与、除去される短い固定長のタグ情報をラベルという。

- 接続構成は「企業内LANーCEルータ(企業側)ーPEルータ(事業者側)ー事業者回線網」

・利用者のネットワークと事業者閉域IP網との接続点において、利用者が設置するCE(Customer Edge)ルータから送られたパケットは、通信事業者のPE(Provider Edge)ルータで(ア:ラベル)と呼ばれる短い固定長のタグ情報が付与される。

ア:ラベル

上の説明より、PEルータで付与する短い固定長のタグ情報はラベルです。

・事業者閉域IP網内では、②タグ情報を参照して中継され、(ア:ラベル)は対向側の(イ:PEルータ)で取り除かれる。

②について、事業者閉域IP網内の利用者トラフィック中継処理において、タグ情報を利用する目的を、25字以内で述べよ。:利用者ごとのトラフィックを区別するため。

すぐに正解が思い浮かぶので逆に不安になってしまいますが、このような問題は多いですよね。

25字という文字数だとキーワードは2〜3個程度を想定します。ここで外せないのは「複数の利用者」「区別」でしょうか。

本文では「IP-VPNは、通信事業者が運営する事業者閉域IP網を利用者のトラフィック交換に提供するサービスである」とありますので「トラフィック」もあった方がいいですね。

これらを組み合わせて正解を導くのは、実際に何問も解いて慣れていくしかないですね。

イ:PEルータ

上の説明より、ラベルを付与したり取り除いたりするのはPEルータです。

(ⅱ)IPsec

・IPsecは、暗号技術を利用してノード間通信を行うためのプロトコルであり、IPパケット通信の完全性・機密性を確保する。

・IPsecは、OSI基本参照モデルの(ウ:ネットワーク)レイヤで動作する。

ウ:ネットワーク

IPsec(IP Security Protocol)の詳細まで理解できていなくても、IPとあるのでネットワークレイヤと分かります。

・3拠点間には、バックアップ回線として3本のIPsecトンネルが必要である。

これらの検討を基に、Eさんが考えたD社のネットワーク構成を、図2に示す。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問3(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

SNMP(ポーリング・トラップ・インフォーム)【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2設問4】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「SNMP(ポーリング・トラップ・インフォーム)」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問4」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問4

問2 ネットワーク監視の改善に関する次の記述を読んで、設問1~4に答えよ。

(略)

(略)

監視対象機器は、コアSW、サーバSW及びフロアSWである。

(略)

リンクダウンなどの異常が発生した機器は、監視サーバに対して直ちにSYSLOGメッセージを送信する。監視サーバは、受信したSYSLOGメッセージの分析を直ちに行い、定義に従って異常として検知する。SYSLOGは、トランスポートプロトコルとしてRFC768で規定されているUDPを用いている。

(略)

【ネットワーク監視の改善策の立案】

Cさんは、ネットワーク監視の改善策として、新たにSNMP(Simple Network Management Protocol)を使って監視することを検討した。Cさんは、監視対象機器で利用可能なSNMPv2について調査を行った。

SNMPは機器を管理するためのプロトコルで、⑥SNMPエージェントとSNMPマネージャで構成される。SNMPエージェントとSNMPマネージャは、同じグループであることを示す(エ:コミュニティ)を用いて、機器の管理情報(以下、MIBという)を共有する。

⑥について、SNMPエージェントとSNMPマネージャに該当する機器名を、図1中の機器名を用いてそれぞれ一つ答えよ。:(SNMPエージェント)コアSW1、コアSW2、サーバSW、フロアSW1、フロアSW2、フロアSW3、フロアSW4のうちのいずれか一つ、(SNMPマネージャ)監視サーバ

SNMPエージェントは監視される側の機器です。

本文に「監視対象機器は、コアSW、サーバSW及びフロアSWである」とあるので、図1と照らし合わせて選びます。

SNMPマネージャは監視する機器ですので、監視サーバとなります。

エ:コミュニティ

SNMPに関する基本的なキーワードですので覚えておきましょう。

SNMPではコミュニティというグループを組んで情報をやりとりします。

デフォルトのコミュニティ名は「public」であることが多いですが、実際の運用に向けては適切な名前に変更するようにします。

SNMPの基本動作として、ポーリングとトラップがある。ポーリングは、SNMPマネージャが、SNMPエージェントに対して、例えば5分ごとといった定期的にMIBの問合せを行うことによって、機器の状態を取得できる。一方、トラップは、MIBに変化が起きた際に、SNMPエージェントが直ちにメッセージを送信し、SNMPマネージャがメッセージを受信することによって、機器の状態を取得できる。

Cさんは、⑦5分間隔のポーリング、又はトラップを使用して監視しても、今回発生したネットワークの異常においてはそれぞれ問題があることが分かった。しかし、SNMPのインフォームと呼ばれるイベント通知機能を利用すれば、これらの問題に対応できると考えた。

SNMPのインフォームでは、MIBに変化が起きた際に、SNMPエージェントが直ちにメッセージを送信し、SNMPマネージャからの確認応答を待つ。確認応答を受信できない場合、SNMPエージェントは、SNMPマネージャがメッセージを受信しなかったと判断し、メッセージの再送信を行う。

⑦について、ポーリングとトラップの問題を、それぞれ35字以内で述べよ。:(ポーリング)5分ごとに状態を取得するので多くの場合異常検知が遅れる。、(トラップ)到達確認がないのでメッセージが失われる可能性がある。

ポーリングやトラップの動作を踏まえて正解を導き出しますが、なんとなくぼんやりとしていて文章が書きにくい気がします。

そんな時はもう少し前後の本文を読んで、ヒントになるところがないか探しましょう。

すると、直後の文章に「しかし、SNMPのインフォームと呼ばれるイベント通知機能を利用すれば、これらの問題に対応できる」とあります。

SNMPのインフォームで「これらの問題」にどのように対応できているのか記載されている部分を参考に、逆にポーリング、トラップでの問題を導き出せそうです。

その後の本文で「SNMPのインフォームでは、MIBに変化が起きた際に、SNMPエージェントが直ちにメッセージを送信し、SNMPマネージャからの確認応答を待つ。確認応答を受信できない場合、SNMPエージェントは、SNMPマネージャがメッセージを受信しなかったと判断し、メッセージの再送信を行う。」とあります。

したがって、「5分間隔のポーリング」に対し、異常発生後、直ちにメッセージを送信することで、異常検知の遅れを防ぐことができます。

また、「トラップ」で用いるUDPにはない確認応答・再送信によりメッセージが失われることを防ぎます。

SNMPのインフォームでは、MIBに変化が起きた際に、SNMPエージェントが直ちにメッセージを送信し、SNMPマネージャからの確認応答を待つ。確認応答を受信できない場合、SNMPエージェントは、SNMPマネージャがメッセージを受信しなかったと判断し、メッセージの再送信を行う。Cさんは、⑧今回と同様なネットワークの異常が発生した場合に備えて、SNMPマネージャがインフォームの受信を行えるよう、SNMPエージェントの設定パラメタを考えた。

⑧について、SNMPエージェントが満たすべき動作の内容を、40字以内で述べよ。:スパニングツリーが再構築するまでインフォームの再送信を繰り返す。

SNMPのインフォームでは確認応答がない場合、再送信を行うことが分かっています。

本文にある「今回と同様なネットワークの異常が発生した場合に備えて、・・・」を改めて考えると、スパニングツリーの再構築で50秒程度メッセージが届かない状況でした。

この状況に備えてSNMPエージェントの設定パラメタを考える場合、再送信は一度ではなく、スパニングツリーが再構築するまで繰り返すということが必要になってきます。

その後、CさんはSNMPのインフォームを用いたネットワーク監視の改善策をB課長に報告し、その内容が承認された。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

ネットワーク状態変化によるスパニングツリー再構築【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2設問3】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「ネットワーク状態変化によるスパニングツリー再構築」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問3」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問3

問2 ネットワーク監視の改善に関する次の記述を読んで、設問1~4に答えよ。

(略)

(略)

・A社LANは、ループ構成を含んでいる。例えば、コアSW1ーサーバSWーコアSW2ーコアSW1はループ構成の一つである。IEEE 802.1Dで規定されているSTPを用いて、レイヤ2ネットワークのループを防止している。正常時はコアSW1がルートブリッジとなるように設定している。

(略)

【監視サーバの問題】

ネットワークに異常が発生した際に、監視サーバで検知できなかった問題について、システム部門のB課長は、部下のCさんに障害発生時の状況確認とネットワーク監視の改善策の立案を指示した。

【障害発生時の状況確認】

ケーブルの断線による障害発生時の構成を、図2に示す。

Cさんが行った状況確認の結果は、次のとおりである。

・障害発生時、フロアラック1の近くでフロアのレイアウト変更が行われていた。その影響でフロアSW1のp1ポートとコアSW1のp2ポートを接続するケーブル1が断線した。同時に、フロアSW1のp3ポートとSW4を接続するケーブル2が断線した。

・ケーブル1の断線によって、④フロアSW2のp1ポートのSTPのポート状態がブロッキングから、リスニング、ラーニングを経て、フォワーディングに遷移した。また、監視サーバでは、SYSLOG監視によって、ケーブル1が接続されているポートの状態遷移が発生したことを検知した。

④について、BPDU(Bridge Protocol Data Unit)を受信しなくなったフロアSW2のポートを、図2中の字句を用いて答えよ。:p2

ケーブル断線によるネットワークの状態が変化する前後で、STPやBPDUがどのような動作になっているかを確認していきます。

STPやBPDUについて、「IEEE 802.1Dで規定されているSTPを用いて、レイヤ2ネットワークのループを防止している。正常時はコアSW1がルートブリッジとなるように設定している。」とあります。

ケーブル断線前は、フロアSW2ではルートブリッジであるコアSW1からのBPDUをp1とp2で受信する状態で、最終的にp1ポートがブロッキング状態となっていました。

ケーブル1の断線後は、その経路からBPDUが渡ってこなくなるため、フロアSW2のp2ポートでBPDUを受信しなくなります。

その結果、フロアSW2のp1ポートがブロッキングからフォワーディングに遷移しています。

・ケーブル2の断線に伴って⑤フロアSW1が送信した、リンク状態遷移を示すSYSLOGメッセージが監視サーバに到達できなかった。その結果、監視サーバは、ケーブル2が接続されているポートの状態遷移を検知できなかった。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

⑤について、フロアSW1が送信したSYSLOGメッセージが監視サーバに到達できなかったのはなぜか。”スパニングツリー”の字句を用いて25字以内で述べよ。:スパニングツリーが構築中だったから。

ケーブル断線に伴いSTPの状態遷移が発生したり、SYSLOGメッセージが送信されたりして状態を把握するのに混乱しがちですが、ここは落ち着いて本質となる箇所を確認しましょう。

問題だったのは、フロアSW1から監視サーバへの通信ができなかったことです。

フロアSW1から監視サーバへ通信するルートは、ケーブル1が断線していることを考慮すると、フロアSW1→フロアSW2→コアSW2→コアSW1→サーバSW→監視サーバになります。

ここで、本文に「ケーブル1の断線によって、フロアSW2のp1ポートのSTPのポート状態がブロッキングから、リスニング、ラーニングを経て、フォワーディングに遷移した。」とあり、ポート状態の遷移が動作していたことが分かります。

STPのポート状態において、フォワーディング以外の時にはデータ転送が行われません。

ブロッキングからフォワーディングになる時間は50秒程度かかり、結構長い時間がかかります。

なお、このようにネットワークの状態が変化することを再構築といい、再構築が完了して安定することを収束(convergence)と言います。

また、ケーブル1とケーブル2は同時に断線したとの記述もあり、ケーブル2の断線でフロアSW1から監視サーバへのSYSLOGメッセージの通信と、STPのポート状態の遷移が同時に発生したことが分かります。

前問であったようにSYSLOGはUDPで通信されるため、一度通信に失敗すると再送せず、そこで終了となります。

したがって、SYSLOGメッセージの通信がSTPの再構築中だったため通信ができなかったことが想定されます。

ping、SYSLOGによる監視【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2設問2】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「ping、SYSLOGによる監視」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問2」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問2

問2 ネットワーク監視の改善に関する次の記述を読んで、設問1~4に答えよ。

(略)

【監視サーバの概要】

監視対象機器は、コアSW、サーバSW及びフロアSWである。

ping監視には、RFC792で規定されているプロトコルである(ア:ICMP)を利用する。echo requestパケットの宛先として、監視対象機器には(イ:IPアドレス)を割り当てる必要がある。

ア:ICMP

pingはネットワーク機器が正常に稼働しているかを確認するコマンドです。

このpingが利用するプロトコルはICMP(Internet Control Message Protocol)になります。

イ:IPアドレス

pingコマンドでは対象となる機器のIPアドレスを指定します。

これは、ICMPプロトコルの「echo requestパケット」を送信する際に、宛先に指定するIPアドレスになります。

リンクダウンなどの異常が発生した機器は、監視サーバに対して直ちにSYSLOGメッセージを送信する。監視サーバは、受信したSYSLOGメッセージの分析を直ちに行い、定義に従って異常として検知する。SYSLOGは、トランスポートプロトコルとしてRFC768で規定されている(ウ:UDP)を用いている。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

ウ:UDP

SYSLOGやRFC768について分からないかもしれませんが、トランスポートプロトコルで代表的な「TCP」と「UDP」は覚えておきましょう。

「TCP(Transmission Control Protocol)」はコネクション型の通信で、再送制御など信頼性が高い用途(HTTP(Web)やSMTP(メール))で用いられます。RFC793で定義されてます。

一方「UDP(User Datagram Protocol)」はコネクションレス型の通信で、信頼性より高速性が高い用途(音声や映像配信)で用いられます。RFC768で定義されています。

SYSLOGは、TCPまたはUDPポート番号の「514」を利用します。

監視系の通信であるSYSLOGは、信頼性より高速性を重視したり、コネクション通信の負荷を回避するためにUDPを利用することが多いです。

VRRP【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2設問1】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「VRRP」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問1」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2 設問1

問2 ネットワーク監視の改善に関する次の記述を読んで、設問1~4に答えよ。

A社は従業員200人の流通業者である。A社のシステム部門では、統合監視サーバ(以下、監視サーバという)を構築し、A社のサーバやLANの運用監視を行なっている。

監視サーバは、pingによる死活監視(以下、ping監視という)とSYSLOGによる異常検知監視(以下、SYSLOG監視という)を行っている。現在定義されているLANに関するSYSLOG監視は、ポートのリンク状態遷移、STP(Spanning Tree Protocol)状態遷移及びVRRP(Virtual Router Redundancy Protocol)状態遷移の3種類である。

ある日、"従業員が使用するPCからファイルサーバを利用できない"という苦情が、システム部門に多数寄せられた。調査した結果、ケーブルの断線による障害と判明して対処したが、監視サーバで検知できなかったことが問題視された。

【A社LANの概要】

A社は、オフィスビルの1フロアを利用している。A社LANの構成を、図1に示す。

コアSWには、サーバSWとフロアSWが接続されている。サーバSWは、監視サーバとファイルサーバを収容している。フロアSWには、従業員が使用するPCを収容するSWが接続されている。

A社LANは次のように設計されている。

・コアSWには、①VRRPが設定してあり、②正常時は、コアSW1がマスタルータで、コアSW2がバックアップルータとなるように設定している。

①について、PC及びサーバに設定する情報に着目して、VRRPによる冗長化対象を15字以内で答えよ。:デフォルトゲートウェイ

VRRP(Virtual Router Redundancy Protocol)とは、ネットワーク上で複数のルータを束ねて稼働させるプロトコルであり、以下のような特徴があります。

- 複数のルータを外部からは1台に見せかけて、デフォルトゲートウェイを冗長化して信頼性を高めることが可能

- それぞれのルータは自分のIPアドレスと、共有する仮想IPアドレスを設定

- 通常、稼働するルータをマスタルータ、それ以外のルータをバックアップルータと呼ぶ

- マスタルータが定期的にVRRPメッセージをバックアップルータに送信することで、マスタルータの稼働状況を共有する

設問の「PC及びサーバに設定する情報に着目して」からネットワークに関する設定項目を考えます。

設定項目にはIPアドレス、サブネットマスク、デフォルトゲートウェイ、DNSサーバがありますが、そのうちVRRPが対象とするのはデフォルトゲートウェイとなります。

②について、バックアップルータはあるメッセージを受信しなくなったときにマスタルータに切り替わる。VRRPで規定されているメッセージ名を15字以内で答えよ。:VRRPアドバタイズメント(又は、VRRP広告)

前問で説明した、マスタルータが定期的に送信するVRRPメッセージについて、補足します。

マスタルータは1秒ごとにVRRPアドバタイズメント(VRRP広告)を送信し、バックアップルータは一定時間(3秒間)受信できなくなるとマスタルータがダウンしたと判断してバックアップルータがパケット転送処理を行います。

なお、バックアップルータが複数存在する場合には、それぞれのバックアップルータがVRRPアドバタイズメントを送信して、その中で最も大きなプライオリティ値をもつルータがマスタルータとして動作します。

・A社LANは、ループ構成を含んでいる。例えば、コアSW1ーサーバSWーコアSW2ーコアSW1はループ構成の一つである。IEEE 802.1Dで規定されているSTPを用いて、レイヤ2ネットワークのループを防止している。正常時はコアSW1がルートブリッジとなるように設定している。

・コアSWのp1ポート、p2ポート及びp3ポートはアクセスポートで、③p4ポートをIEEE 802.1Qを用いたトランクポートに設定している。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問2(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

③について、p4ポートでトランクポートに設定するVLAN IDを全て答えよ。:VLAN100、VLAN200、VLAN300

コアSWにはVRRPが設定してあること、A社LANはループ構成を含んでいること、及び、図1のVLANの収容インタフェースを見ると、コアSW1〜コアSW2間に収容する全てのVLANが通過できるようにする必要があると分かります。

例えば、コアSW1がマスタルータの状況で、フロアSW1〜フロアSW2間が断線したとします。

フロアSW2がコアSW1に到達するためには、コアSW1~コアSW2間にVLAN200が通過できるようになっている必要があります。

したがって、コアSW1とコアSW2間のトランクポートに設定するVLAN IDは、VLAN100、VLAN200、VLAN300になります。

SD-WANによるSaaS向けトラフィックの迂回【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問3】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「SD-WANによるSaaS向けトラフィックの迂回」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問3」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問3

問1 SaaSの導入に関する次の記述を読んで、設問1~3に答えよ。

(略)

・G社SaaSとの通信は、HTTPSによって暗号化する。

・出張先のPCから直接G社SaaSを利用できるようにするために、G社SaaSでは送信元IPアドレスの制限を行わない。

(略)

【SD-WANルータの導入】

F社は、G社SaaSの試用で判明した問題を解決するために、IPsecルータの代わりにSD-WAN(Software-Defined WAN)ルータを使用することにした。

SD-WANルータを使用したネットワーク構成案を、図2に示す。

(1)SD-WANルータの概要

今回使用する予定のSD-WANルータは、SDN(Software-Defined Networking)によって制御されるIPsecルータである。SDNは、利用者の通信トラフィックを転送するデータプレーンと、通信装置を集中制御する(エ:コントロール)プレーンから構成されており、(エ:コントロール)プレーンのソフトウェアでデータ転送を制御する方式である。

エ:コントロール

SDNにおいて、通信装置およびデータ転送を集中制御するのはコントロールプレーンになります。

F社が導入するSD-WANルータの仕様を次に示す。

・SD-WANルータの設定は、SD-WANコントローラによって集中制御される。

・SD-WANルータのWAN側には、インターネットに接続するインタフェースだけでなく、他のSD-WANルータに接続するIPsec VPNの論理インタフェースがある。

(2)SD-WANルータを用いたときの通信

図2の説明を次に示す。

・社内PCからG社SaaSへのWebアクセスは、プロキシサーバを経由せず各SD-WANルータを経由する。

・社内PCからG社SaaS以外のインターネットへのWebアクセスは、プロキシサーバを経由する。

・L3SWにプロキシサーバへの静的経路情報を追加する。

・営業所と本社間の通信は、SD-WANルータ間でIPsecによって暗号化する。

・本社の社内PCからG社SaaSへの通信について、③G社SaaSのIPアドレスが変更された場合でもその都度L3SWを設定してなくても済むように、L3SWの静的経路情報を設定変更する。

③について、設定変更後の静的経路情報を、35字以内で答えよ。:ネクストホップがSD-WANルータとなるデフォルトルート

内容を読み砕くと、対象となる宛先IPアドレスがどのように変わっても、対応可能な静的経路情報は何かが問われています。

L3SWは経路情報に合致しないパケットの処理をデフォルトルートにしたがって転送します。

G社SaaSへの通信はSD-WANルータを経由するとのことですから、ネクストホップはSD-WANルータになります。

また、G社SaaS以外のインターネットへのWebアクセスは、L3SWにプロキシサーバ宛ての静的経路情報が設定されるので、デフォルトルートにしたがうことはありません。

したがって、L3SWには、プロキシサーバ宛てのネクストホップがFWとなる静的経路情報と、それ以外の宛先へのネクストホップがSD-WANルータとなるデフォルトルートを設定すれば良さそうです。

(3)SD-WANルータの運用

G社はSaaSに必要なサーバを随時追加している。G社SaaSが利用しているIPアドレスブロックの更新があるたびに、F社はSD-WANルータの設定を変更する必要がある。F社は、G社SaaSのIPアドレスブロックの更新を、RSS(Really Simple Syndication)を利用して知ることができる。

F社は、RSS配信されたIPアドレスブロックを検知するツールを作成して、自動的にツールから(オ:SD-WANコントローラ)に指示を行い、全社のSD-WANルータの設定を変更することにした。さらに、社内PCから参照する④プロキシ自動設定ファイルを作成することにした。

オ:SD-WANコントローラ

SD-WANルータの設定について、本文に「SD-WANルータの設定は、SD-WANコントローラによって集中制御される」とあります。

SD-WANルータの設定変更はSD-WANコントローラでのみ可能ですので、ツールからSD-WANコントローラ経由でSD-WANルータの設定変更を行うことになります。

④について、このファイルを作成することによってプロキシから除外する通信を、20字以内で答えよ。:G社SaaSへのHTTPS通信

PCが参照するプロキシ自動設定ファイルは、PAC(Proxy Auto-Configuration)と呼ばれるもので、ブラウザからのリクエストを宛先に直接送信するのか、プロキシサーバに転送するのかを定義するファイルのことです。

社内PCからプロキシサーバを経由せず直接アクセスするのは、G社SaaSへのWebアクセスであり、それは「G社SaaSとの通信は、HTTPSによって暗号化する」とあるようにHTTPS通信です。

したがって、PACでG社SaaSへのHTTPS通信を直接送信するよう設定します。

(4)G社SaaSアクセスログの取得

G社SaaSへのアクセスログは、⑤プロキシサーバからではなく、G社SaaSのAPIにアクセスして取得することにした。

⑤について、G社SaaSのAPI経由で取得する理由を二つ挙げ、それぞれ40字以内で述べよ。:社内PCからG社SaaSへのアクセスがプロキシサーバを経由しなくなるから。/出張先のPCからG社SaaSへのアクセスが記録されるから。

一つは簡単です。G社SaaSへのアクセスはプロキシサーバを経由せず、各SD-WANルータを経由するようになったからです。

もう一つですが、改めて本文を眺めてみると、「出張先のPCから直接G社SaaSを利用できるようにするために、G社SaaSでは送信元IPアドレスの制限を行わない」とあります。

出張先のPCからのアクセスログはG社SaaS側にしか残らないため、そちらで取得するしかありません。

F社は、G社SaaSの本格導入に向けてSD-WANルータを利用したネットワークの構築プロジェクトを立ち上げた。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

HTTPS通信に対するプロキシサーバの対策【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問2】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「HTTPS通信に対するプロキシサーバの対策」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問2」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問2

問1 SaaSの導入に関する次の記述を読んで、設問1~3に答えよ。

(略)

【G社SaaSの試用】

F社は、G社SaaSの本格導入に先立って、本社と一つの営業所を対象に少数ライセンスでG社SaaSを試用し、システムの利便性と性能を確認することにした。試用に先立ち、G社SaaS以外のアクセス先について、プロキシサーバでHTTPSのアクセスログを確認したところ、②アクセス先のホスト名は記録されていたが、URLは記録されていなかった。そこで、アクセス先のURLを把握するために、プロキシサーバで暗号化通信を一旦復号し、必要な処理を行った上で再度暗号化した。しかし、社内PCでエラーメッセージ”証明書が信頼できない”が表示されたので、社内PCに(ウ:プロキシサーバのルート証明書)をインストールして解決した。

②について、HTTPSでアクセスするためのHTTPプロトコルのメソッド名を答えよ。また、このメソッドを用いる場合、社内に侵入したマルウェアによる通信(ただし、HTTPS以外の通信)を遮断するためのプロキシサーバでの対策を、30字以内で述べよ。:(メソッド名)CONNECTメソッド、(対策)HTTPS以外のポートのCONNECTを拒否する。

HTTPとHTTPSの通信で、プロキシを利用する場合についての動作の違いを簡単に説明すると次のようになります。

- HTTP通信では、プロキシサーバでクライアントからのパケットのペイロード(データ部分)からURLを読み取り、サーバに要求する。この時のリクエストはGETメソッドである。(例:GET http://www.example.co.jp/xxx/index.html HTTP/1.1)

- HTTPS通信では、ペイロードが暗号化されるためプロキシサーバではURLを読み取ることができない。クライアントはGETメソッドの代わりにCONNECTメソッドとホスト名、宛先ポート番号を送信することで、プロキシサーバではサーバへパケットを透過する。(例:CONNECT www.example.co.jp:443 HTTP/1.1)

セキュリティ上の留意点として、プロキシサーバでCONNECTメソッドにより全てのパケットが転送されてしまうと、マルウェアなどで外部にFTPでファイル転送されるなどの可能性があります。

対策として、もちろんファイアウォールで不要な通信は拒否するよう設定しますが、プロキシサーバにおいても、宛先ポート番号をHTTPS(443)に限定するなどしての対策が必要です。

ウ:プロキシサーバのルート証明書

HTTPS通信ではクライアントとWebサーバ間で暗号化していて、そのままではプロキシサーバで復号することはできません。

このような場合に、プロキシサーバがWebサーバの代わりに証明書を発行して、クライアントとプロキシサーバ間で暗号化通信させることが可能です。

本文のように、クライアントでエラーメッセージ「証明書が信頼できない」が表示される原因としては、以下のようなものがあります。

- サーバ証明書の検証パスが構築されていない

- サーバ証明書の有効期限が切れている

- サーバ証明書が失効している

- URLのFQDNとサーバ証明書のコモンネームが一致しない

このうち、クライアント(社内PC)にインストールして解決できるものは、サーバ証明書の検証パス、すなわち、クライアントでプロキシサーバのサーバ証明書を信頼させるために、プロキシサーバのルート証明書をインストールすることです。

G社SaaSを試用した結果、次の事実が判明した。

・G社SaaSにアクセスした際にプロキシサーバを通過するセッション数を実測したところ、スケジューラにアクセスする1人当たりのセッション数が大幅に増加した。

・複数人が同時に大容量のファイルをG社SaaSに転送している間、本社のFWを経由するインターネット接続回線のスループットが低下した。

このまま全社でG社SaaSの利用を開始すると、プロキシサーバの処理可能セッション数の超過、インターネット接続回線の帯域不足が予想された。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

プロキシ(フォワード・リバース・認証)【ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問1】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「プロキシ(フォワード・リバース・認証)」を取り上げた「ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問1」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1 設問1

問1 SaaSの導入に関する次の記述を読んで、設問1~3に答えよ。

F社は、本社と四つの営業所を拠点として事業を展開している中堅商社である。本社を中心としたハブアンドスポーク構成のIPsec VPNを使って、本社と営業所を接続している。営業所からインターネットへの通信は、全て本社を経由させている。現在F社で利用しているグループウェア機能は、電子メール、スケジューラ、ファイル共有などである。このうち電子メールは社外との連絡にも利用している。

このたびF社では、グループウェアサーバの老朽化に伴い、グループウェアサーバを廃止し、グループウェア機能をもつG社SaaSを導入することにした。また、G社SaaSの導入に合わせたセキュリティ対策を講じることにした。

【F社の現行ネットワーク構成とG社SaaS導入に合わせたセキュリテイ対策】

F社の現行ネットワーク構成を、図1に示す。

・プロキシサーバ及びグループウェアサーバは、本社DMZに設置されている。

・L3SWでは、次のように静的経路設定を行なっている。

-デフォルトルートのネクストホップをFWに設定している。

-各営業所への経路のネクストホップを本社のIPsecルータに設定している。

・社内PCからインターネットへは、Webアクセスだけが許可されており、プロキシサーバを経由して通信を行なっている。

一般に、プロキシは(ア:フォワード)プロキシと(イ:リバース)プロキシがある。F社のプロキシのように(ア:フォワード)プロキシは、社内に対して、アクセス先URLのログ情報や、外部サーバのコンテンツをキャッシュして使用帯域を削減する目的で用いられる。一方、(イ:リバース)プロキシは、外部から公開サーバのオリジナルコンテンツに直接アクセスさせないことによる改ざん防止、キャッシュによる応答速度の向上、及び複数のサーバでの負荷分散を行う目的で用いられる。

ア:フォワード、イ:リバース

プロキシに関して理解できていれば簡単ですね。逆にわからなければこの問題で覚えてしまえばいいのです。

- フォワードプロキシ:社内に対して、アクセス先URLのログ情報や、外部サーバのコンテンツをキャッシュして使用帯域を削減する目的で用いられる。

- リバースプロキシ:外部から公開サーバのオリジナルコンテンツに直接アクセスさせないことによる改ざん防止、キャッシュによる応答速度の向上、及び複数のサーバでの負荷分散を行う目的で用いられる。

G社SaaSの導入に合わせて、インターネットへのWebアクセスについてのセキュリテイ対策を検討した。検討結果を次に示す。

・G社SaaSとの通信は、HTTPSによって暗号化する。

・出張先のPCから直接G社SaaSを利用できるようにするために、G社SaaSでは送信元IPアドレスの制限を行わない。

・G社SaaS導入に合わせてセキュリティ強化を行うために、プロキシサーバで次のログを取得する。

-アクセス先URLと利用者ID

-G社SaaSのファイルアップロード/ダウンロードのログと利用者ID

・社内PCからインターネットへのWebアクセスでは①プロキシサーバにおいて認証を行う。

【出典:ネットワークスペシャリスト試験 平成30年度 秋期 午後1 問1(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_nw_pm1_qs.pdf

①について、プロキシサーバで認証を行うことによってアクセスログに付加できる情報を答えよ。:利用者ID

SaaS導入前後での、プロキシサーバにおけるアクセスログの情報を比較すればいいでしょう。

認証を行う前は、本文に「F社のプロキシのようにフォワードプロキシは、社内に対して、アクセス先URLのログ情報や、・・・」とあります。

認証を行うと、本文に「アクセス先URLと利用者ID」「G社SaaSのファイルアップロード/ダウンロードのログと利用者ID」とあります。

したがって、付加できる情報としては「利用者ID」と「G社SaaSのファイルアップロード/ダウンロードのログ」になりますが、認証を行うことで付加できる情報は「利用者ID」になります。

Webシステムの負荷分散と不具合対応【応用情報技術者試験 平成30年度 秋期 午後 問5(ネットワーク)】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「Webシステムの負荷分散と不具合対応」を取り上げた「応用情報技術者試験 平成30年度 秋期 午後 問5(ネットワーク)」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

応用情報技術者試験 平成30年度 秋期 午後 問5(ネットワーク)

問5 Webシステムの負荷分散と不具合対応に関する次の記述を読んで、設問1〜3に答えよ。

D社は、小売業を営む社員数約300名の中堅企業であり、取り扱う商品の販売数が順調に増加している。D社では、共通基盤となるWeb業務システム上で販売管理や在庫管理、財務会計などの複数の業務機能がそれぞれ稼働している。

Web業務システムは、Webサーバ機能とアプリケーションサーバ機能の両方を兼ね備えたサーバ(以下、Webサーバという)3台と負荷分散装置(以下、LBという)1台、データベースサーバ(以下、DBサーバという)1台で構成される。

D社では総務部がWeb業務システムとネットワークの運用管理を所管しており、情報システム課のEさんが運用管理を担当している。Web業務システムを含むD社のネットワーク構成を図1に示す。

各部署のPCは起動時に、DHCPサーバから割り当てられたIPアドレスなどでネットワーク設定が行われる。PCから販売管理機能を利用する場合、販売管理機能を提供するプログラムに割り当てられたURLを指定し、Webブラウザでアクセスする。

【LBによるWebサーバの負荷分散の動作】

LBは、各部署のPCからWebサーバに対するアクセスをラウンドロビン方式でWebサーバ1〜3に分散して接続する。LBを利用することによって、Webサーバ1台で運用した場合と比較して、応答性能と可用性の向上を実現している。

WebブラウザでWeb業務システムのURLを指定してアクセスすると、LBは、Webサーバを一つ選択して、当該サーバ宛てにパケットを送出する。例えば、Webサーバ2が選択された場合、LBはパケットの送信元のIPアドレスを(a:172.16.10.5)、送信先のIPアドレスを(b:172.16.10.12)に置き換えてパケットを送出する。

a:172.16.10.5、b:172.16.10.12

負荷分散装置(LB:Load Balancer)は、クライアントと複数のサーバの通信を中継し、サーバの応答性能と可用性の向上を実現します。

複数のサーバに順番に均等に割り振るラウンドロビン方式や、現在の接続数が最も少ないサーバを選択する最小接続数方式(Least Connections)、応答時間が最も早いサーバを選択する最速応答時間方式(Fastest Response Time)などがあります。

通信の流れとしては、クライアントの宛先IPアドレスは負荷分散装置であり、負荷分散装置で振り分け先のサーバを決定し、サーバに転送します。

そして、サーバからの応答は負荷分散装置を宛先にして送信し、負荷分散装置で要求元のクライアントに転送します。

したがって、本文の場合は、LBで送信元IPアドレスを自身のIPアドレスに、送信先IPアドレスをWebサーバ2のIPアドレスに置き換えてパケットを転送することになります。

またLBは、pingコマンドを用いたヘルスチェック機能を有しており、pingコマンドに対して応答しなかったWebサーバへのアクセスを停止する。

【不具合事象の発生】

ある日、Web業務システムの定期保守作業において、販売管理機能のプログラムをバージョンアップしたところ、応答時間が急に遅くなり、Webブラウザにエラーが表示される、という報告が営業部から情報システム課に多く寄せられた。

【不具合事象の切分け】

営業部の多くのPCで同様な事象が発生していたので、EさんはPCが原因ではないと考え、PCとWebサーバ間の通信に不具合が発生したと考えた。

Eさんは、営業部のPCを利用して、原因の切分けを行った。確認項目と確認結果を表1に示す。

c:nslookup 又は dig

DNSサーバの名前解決テストでは、コマンドでDNSサーバに問合せを行うことにより、ドメイン名からIPアドレスを調べたり、DNSサーバの情報を確認したりすることができます。

コマンドには、「nslookup」と「dig」があり、「nslookup」はDNSサーバからの応答を見やすい形に加工して表示するのに対し、「dig」ではDNSサーバからの応答をほぼそのまま表示します。

トラブル解析などでは、「dig」コマンドの方が効率良く確認ができます。

Eさんはここまでの調査結果を整理して、今回の不具合の原因として想定される被疑箇所について次のような仮説を立てた。

項番1と2の結果から、PCとWebサーバ1〜3の間のIP層のネットワーク通信には問題がない。また、項番3の結果から、Web業務システムのURLに対する名前解決にも問題ない。項番4と6の結果から、①特定のWeb画面を表示するときだけ、WebブラウザでHTTP通信がタイムアウトとなり、タイムアウトエラーを表示していると考えた。

①について、具体的にどのような不具合が生じていると考えたかを30字以内で述べよ。:WebサーバからDBサーバへのアクセスがエラーとなった。

項番4と6より、Webサーバ1〜3の各種ファイルでの確認結果は以下の通りです。

- HTTP通信ログファイル:Webブラウザにエラーが表示されたときのWebサーバとPC間におけるHTTP通信メッセージそのものが存在しない

- システムログファイル:WebサーバからDBサーバへのアクセスエラー、及びTCPポートが確保できないという内容のエラー

HTTP通信メッセージがないことから、Webサーバが要求を受信してから応答するまででエラーが発生している可能性があると考えられます。

そして、特定のWeb画面を表示する処理において、WebサーバからDBサーバへのアクセスエラーが発生していたと考えれば良さそうです。

(HTTP要求の受信があったかどうかは悩みどころですが、システムログファイルでWebサーバ側でエラーが発生していることから、受信は届いていたと考えるのが妥当かと思います)

Eさんは、ネットワーク通信の不具合についての仮説に対する確認テストを行うために、Web業務システムを開発したF社のテスト環境を利用して不具合を再現させ、ネットワークモニタとシステムリソースモニタを利用して状況を詳細に調べたところ、Webサーバ1〜3で利用可能なTCPポートが一時的に枯渇する事象が発生していることが分かった。

F社から、Webサーバ1〜3での利用可能なTCPポート数の増加、②Webサーバ1〜3でのTCPコネクションが閉じるまでの猶予状態であるTIME_WAIT状態のタイムアウト値の短縮、及び販売管理機能のプログラムの実行環境において、WebサーバからDBサーバへの通信時のTCPポート再利用について、Eさんは改善項目の回答をもらった。

②によって得られる改善の効果を35字以内で述べよ。:Webサーバ1〜3で再利用できるTCPポート数を増やせること

TIME_WAIT状態は、本文には「TCPコネクションが閉じるまでの猶予状態」のこととありますが、もう少し言うと、実際の通信自体は完了してコネクションが閉じられる状態になってから実際にコネクションが閉じられるまでの待ち時間の状態をいいます。

この待ち時間を設定している目的は、ネットワーク内を遅延するパケットと、新たに開始した通信のTCPポート番号が重複しないようにすることです。

ただ、このTIME_WAITのタイムアウト値が適正な値になっていないと、TIME_WAIT状態状態のTCPポートが多発して、再利用できるTCPポートを確保できなくなります。

したがって、TIME_WAIT状態のタイムアウト値の短縮を行うことで、再利用できるTCPポート数を増やすことができます。

【改善すべき問題点】

Eさんは、不具合の修正が終わった後に、不具合の切分け作業の問題点を考えた。③Webサーバ1〜3やL3SW、LBのそれぞれに記録されたログメッセージの対応関係の特定を推測に頼らざるを得ず難しかった。また、Webサーバで通信ログを調べる際に④送信元のPCがすぐに特定できなかった。

③について、適切な解決方法を解答群の中から選び、記号で答えよ。

解答群

ア NTPによる時刻同期機能を導入する。

イ ウィルス対策ソフトを導入する。

ウ 各機器で取得したログファイルを個々に確認する。

エ 各機器のデバッグログも表示されるようにする。

ア NTPによる時刻同期機能を導入する。

複数の機器それぞれに記録されたログファイルから全体の通信シーケンスの前後関係を確認するには、各事象の時刻が全体で一致している必要があります。

時刻がずれていると、その時間差を考慮してログを照合することになり、かなり非効率の作業となってしまうからです。

したがって、各機器の時刻を合わせるために、NTP(Network Time Protocol)による時刻同期機能を導入するのが適切です。

④について、送信元のPCをすぐに特定できない理由を25字以内で述べよ。:送信元のIPアドレスはLBのものになるから

前の設問の通り、PCからWebサーバへのアクセスは、LBで送信元IPアドレスがLB自身のIPアドレスに書き換えられるため、WebサーバにはLBのアドレスとして記録されることになります。

Eさんは、ネットワーク運用の観点から改善策の検討と進めた。

【出典:応用情報技術者試験 平成30年度 秋期 午後 問5(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_ap_pm_qs.pdf

ネットワークの障害分析と対策【基本情報技術者試験 平成30年度 秋期 午後 問4(ネットワーク)】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「ネットワークの障害分析と対策」を取り上げた「基本情報技術者試験 平成30年度 秋期 午後 問4(ネットワーク) 」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

基本情報技術者試験 平成30年度 秋期 午後 問4(ネットワーク)

問4 ネットワークの障害分析と対策に関する次の記述を読んで、設問に答えよ。

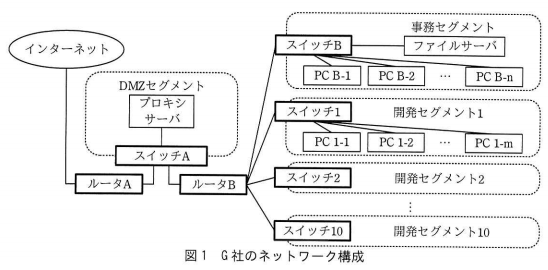

G社は、ソフトウェア開発会社である。G社のネットワーク構成を図1に示す。

(1)図1中の各セグメントには、図に記された機器を含む複数の機器が配置されており、各機器はセグメントごとに用意されたスイッチにLANケーブルで接続されている。

(2)社員は、事務作業を事務セグメント内のPCを使用して行い、ソフトウェア開発作業を開発プロジェクトごとに設けられた開発セグメント内のPCを使用して行う。現在、開発セグメントは、開発セグメント1から開発セグメント10まである。

(3)事務セグメント内のPCは、リモードデスクトップ(手元のPCをクライアントとして、他のPCをGUIで遠隔操作する技術であり、操作される側がサーバになる)のクライアント機能(以下、リモートデスクトップ機能という)又はSSHを用いて、開発セグメント内のPCを遠隔操作できる。

(4)開発セグメント内のPCは、事務セグメント内のファイルサーバにアクセスできる。

(5)事務セグメント内のPCからインターネット上に公開されたWebサイトを閲覧する際には、DMZセグメント内のプロキシサーバを経由する。

(6)ルータBは、内蔵のパケットフィルタ型のファイアウォール機能によってセグメント間の通信の可否を制御しており、上記(3)〜(5)に必要な通信だけを許可している。ルータBのファイアウォール機能は、送信元ネットワークから、宛先ネットワークの指定したポート番号への通信の可否を制御するものであって、許可した通信の応答パケットの通過も許可する。

【障害の発生】

ある日、”事務セグメント内のPC B-1から、リモートデスクトップ機能を用いて、開発セグメント1内のPC 1-1を遠隔操作しようとしたが、接続できなかった”と報告があったので、障害箇所を特定するために原因の切分けを行った。

初めに、事務セグメント内のPC B-2から、PC 1-1にリモートデスクトップ機能を用いて接続を試みたが、失敗した。

次に、PC B-1からSSHを用いてログインした開発セグメント1内のPC 1-2でpingコマンドを実行し、PC 1-1から応答が返ってくることを確認した。

これらのことから、障害の原因として(a:PC 1-1のソフトウェア)や(b:設定を含むルータBのソフトウェア)の不具合が考えられたので、これらに不具合があるかどうかを調査して、原因を特定した。

a、bに関する解答群

ア PC 1-1のLANポート イ PC 1-1のソフトウェア ウ スイッチ1

エ スイッチB オ 設定を含むルータBのソフトウェア カ ルータBのLANポート

a:PC 1-1のソフトウェア、b:設定を含むルータBのソフトウェア

解答群をそれぞれ確認していきます。

- ア PC 1-1のLANポート:PC 1-2からのping応答が返ってくるので正常です。

- イ PC 1-1のソフトウェア:ping応答が返ってくるのでネットワーク層より上位層での不具合の可能性があり、それにはソフトウェアが含まれますので正解です。

- ウ スイッチ1:SSHやpingが成功しているため正常です。

- エ スイッチB:SSHが成功しているため正常です。

- オ 設定を含むルータBのソフトウェア:SSHでの接続は成功しているのにリモートデスクトップでの接続は失敗していることから、ネットワーク層より上位層での不具合の可能性があり、それには設定、ソフトウェアが含まれますので正解です。(設定については、変更作業を行っていなければ考えにくいです)

- カ ルータBのLANポート:SSHでの接続は成功するので正常です。

【セグメントの追加】

新しい開発プロジェクトの立上げに伴い、開発セグメント11をネットワークに追加した。開発セグメント11は、開発セグメント1〜10と同様にスイッチ11でルータBと接続する。ルータBのファイアウォールに追加した設定を表1に示す。ところが、表1の設定には誤りがあり、開発セグメント11に接続されたPCに関して、(c:当該PCから事務セグメント内のファイルサーバにアクセスできない)ことが分かった。

事務セグメントと開発セグメント11のネットワークアドレスは、表2のとおりである。

cに関する解答群

ア 事務セグメント内のPCからSSHを用いて当該PCを遠隔操作できない

イ 事務セグメント内のPCからリモートデスクトップ機能を用いて当該PCを遠隔操作できない

ウ 当該PCから事務セグメント内のファイルサーバにアクセスできない

c:当該PCから事務セグメント内のファイルサーバにアクセスできない

事務セグメントと開発セグメント間の通信要件については、本文に「事務セグメント内のPCは、リモートデスクトップ機能又はSSHを用いて、開発セグメント内のPCを遠隔操作できる。」「開発セグメント内のPCは、事務セグメント内のファイルサーバにアクセスできる。」とあります。

これを表1のファイアウォールの設定と照合するには、ポート番号(サービス)を参考にするのは早そうです。

すると、1行目のファイルサーバへのアクセスに関するルールで、事務セグメントから開発セグメント11への通信を許可するようになっており、方向が逆であることが分かります。

したがって、この設定では開発セグメント11から事務セグメント内のファイルサーバにアクセスできないことになります。

【障害発生の予防】

現在のネットワーク構成では、社内のセグメント間の全ての通信がルータBを経由するので、ルータBの過負荷によって社内ネットワークに障害が発生することが懸念される。そこで、ルータCを増設することによって負荷を分散させることとし、増設後の構成として構成案1と構成案2の二つを検討した。

構成案1及び構成案2における、ルータとスイッチの接続形態を図2に示す。

構成案1では、セグメントごとにルータBかルータCのどちらかのルータを使用するように設定することによって、負荷を分散させる。このとき、ルータの冗長化技術を用いて、一方のルータに障害が発生したときは、もう一方のルータが使用されるように構成する。

構成案2では、ルータBとルータCの役割を分けることによって、負荷を分散させる。ルータCに、事務セグメントと開発セグメントの間の通信を中継する役割をもたせる。

G社では(d:可用性を高められる)ことや(e:ルータBとルータCの負荷に大きな差が生じないように調整できる)ことを重視して、構成案1を採用することにした。

d、eに関する解答群

ア 可用性を高められる

イ 機密性を高められる

ウ 障害発生時に原因を特定しやすい

エ セグメント間で通信する際に経由する機器が少なくなる

オ ルータB、Cとスイッチ間をつなぐLANケーブルの本数が少なくて済む

カ ルータBとルータCの負荷に大きな差が生じないように調整できる

【出典:基本情報技術者試験 平成30年度 秋期 午後 問4(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_2/2018h30a_fe_pm_qs.pdf

d:可用性を高められる、e:ルータBとルータCの負荷に大きな差が生じないように調整できる

解答群をそれぞれ確認していきます。

- ア 可用性を高められる:構成案1では「ルータの冗長化技術を用いて、一方のルータに障害が発生したときは、もう一方のルータが使用される」とあるように可用性を高めることができます。

- イ 機密性を高めらる:機密性とは情報セキュリティの概念の一つで、正当な権限をもつ者だけが当該情報にアクセスできる状態のことです。構成案1、2での差がある記述は見当たりません。

- ウ 障害発生時に原因を特定しやすい:冗長構成がないこと構成案2の方が、障害の原因を特定しやすくなります。

- エ セグメント間で通信する際に経由する機器が少なくなる:事務セグメントと開発セグメント間の通信については、構成案1、2とも機器数は同じです。ただしDMZセグメントへの通信は、構成案1の方が少なくなります。(対象のセグメントにより変わるので、間違いやすい選択肢かもしれません)

- オ ルータB、Cとスイッチ間をつなぐLANケーブルの本数が少なくて済む:構成案2の方が少なくなります。

- カ ルータBとルータCの負荷に大きな差が生じないように調整できる:構成案1は、「セグメントごとにルータBかルータCのどちらかのルータを使用するように設定することによって、負荷を分散させる」とあるように、負荷の調整が可能です。

Webシステムの構成変更【応用情報技術者試験 平成30年度 春期 午後 問5(ネットワーク)】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「Webシステムの構成変更」を取り上げた「応用情報技術者試験 平成30年度 春期 午後 問5(ネットワーク)」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

応用情報技術者試験 平成30年度 春期 午後 問5(ネットワーク)

問5 Webシステムの構成変更に関する次の記述を読んで、設問1〜3に答えよ。

A社は、従業員が300名の情報機器卸売会社であり、250社の販売会社と販売代理店契約を結んでいる。A社では、DMZに設置したWebサーバで代理店向けのWebサイトを運営している。Webサイトでは、商品情報の閲覧、見積書作成、問合せ対応などを行う代理店支援システムを稼働させている。インターネット接続には、ISPのB社のサービスを利用している。A社の現在のネットワーク構成を図1に示す。

Webサイトは開設から3年が経過し、アクセス数が初年度の5倍に増加した。Webサイトの利用拡大に伴い、システム停止が商品販売に大きな影響を及ぼすようになった。そこで、A社では、Webシステムの処理能力、可用性及びセキュリティを高める目的で、Webシステムの構成変更を行うことを決めた。

情報システム部のM課長は、まず、Webシステムの処理能力と可用性の向上策の立案を、部下のN主任に指示した。

【Webシステムの処理能力と可用性の向上策の検討】

N主任は、Webサーバ及びDNSサーバそれぞれの処理能力と可用性を向上させる冗長化構成を検討した。

Webサーバの冗長化には、Webサーバを2台構成にし、DNSの機能であるDNS(a:ラウンドロビン)によって負荷分散する方式があるが、可用性向上策としては十分でない。そこで、負荷分散装置を利用してWebサーバを冗長化することにした。負荷分散装置自体は、アクティブ/スタンバイ方式で冗長化する。

a:ラウンドロビン

DNSでのWebサーバの負荷分散方式は、DNSラウンドロビンといいます。

同じホスト名に複数のAレコードを設定することで実現します。

- www IN A x.x.x.1

- www IN A x.x.x.2

- www IN A x.x.x.3

DNSではサーバの状態に関わらず単純に分配するため、可用性向上策にはならない。

A社のドメイン(example.co.jp)の情報(以下、ゾーン情報という)を管理するDNSサーバの冗長化は、B社が提供するDNSサービスを利用して実現する。A社のDNSサーバ(ns.example.co.jp)をマスタDNSサーバにし、B社のDNSサーバ(以下、B社DNSサーバという)(ns-asha.example1.ne.jp)をスレーブDNSサーバにする場合、A社又はB社が実施する作業を次に示す。

・A社のドメインを管理するDNSサーバとして、B社DNSサーバのFQDNと(b:IPアドレス)を、JPドメイン名の登録管理事業者に登録申請する。

b:IPアドレス

独自にDNSサーバを使用するには、ドメインの登録管理事業者(レジストラ)にFQDNとIPアドレスを登録申請する必要があります。

・A社のDNSサーバのゾーン情報にNSレコードを追加して、スレーブDNSサーバのFQDNを設定する。

・ゾーン情報の設定・変更作業を一度で済ませるために、A社のDNSサーバのゾーン情報を、(c:スレーブ)DNSサーバへ転送させるのに必要な情報を設定する。

c:スレーブ

ゾーン情報とは、名前解決するために必要な情報のことです。

DNSサーバをマスタ、スレーブのように複数で構成する場合には、定期的にゾーン情報を同期させる必要があります。

したがって、A社のDNSサーバのゾーン情報をスレーブDNSサーバへ転送させるための設定が必要です。

【Webシステム変更後の構成】

N主任が考えた、Webシステム変更後の構成を図2に、そのときの、マスタDNSサーバのゾーン情報の内容を図3に示す。

d:ns-asha.example1.ne.jp

NSレコードは、ドメインのゾーン情報を管理するDNSサーバのホスト名を設定するものです。

1行目にマスタDNSサーバである「ns.example.co.jp」が設定されています。

2行目にはスレーブDNSサーバである「ns-asha.example1.ne.jp」を設定します。

e:200.α.β.1

Aレコードは、ドメインのホスト名に対応するIPアドレスを設定するものです。

マスタDNSサーバのゾーン情報において、ドメインは「example.co.jp」であり、ホスト名に該当する「ns.example.co.jp」は、マスタDNSサーバになります。

マスタDNSサーバのIPアドレスは、「200.α.β.1」になります。

f:200.α.β.4

ホスト名の「w3」は、図1からWebサーバであり、変更後は負荷分散装置になります。

したがって、負荷分散装置のIPアドレスである「200.α.β.4」になります。

N主任が検討結果をM課長に報告したときの、2人の会話の一部を次に示す。

N主任:Webシステムを図2の構成に変更します。Webシステム変更後のマスタDNSサーバのゾーン情報の内容は、図3のとおりになります。図3の設定によって、Webサイトの利用者は、使用中のURLを変更せずに済みます。

M課長:分かった。この構成なら処理能力と可用性を高めることができるだろう。ところで、Webシステムのセキュリティを高めるために、WAF(Web Application Firewall)の導入も必要ではないかと考えているが、当社の体制ではWAFの運用は難しそうなので困っている。良い方法はないだろうか。

N主任:クラウド型WAFサービスが利用できるか調べてみます。

【クラウド型WAFサービスの利用】

N主任の調査の結果、B社が提供するクラウド型WAFサービスが利用可能なことが分かった。その際の利用者のWebサイトへのアクセス手順は、次のとおりになる。

・A社のWebサイトの利用者は、始めにWAFサービスのFQDNであるwaf-asha.example1.ne.jpにアクセスする。

・WAFサービスで通信パケットが検査される。

・パケットに問題がないとき、そのパケットがA社のWebサイトに転送される。

B社のWAFサービスを利用する場合、次の対応も必要になる。

・利用者にWAFサービスの存在を意識させることなくWAFサービスを利用するために、①図3中の4行目の後に、Webサイトのホスト名w3の別名を定義するレコードを追加する。さらに、WAFサービスが、検査後のパケットをA社のWebサイトに転送できるようにするために、②図3中の転送先を示す資源レコードを変更する。図3中に追加設定する資源レコードを図4に示す。

①によって、Webサイトの利用者が変更しなくてもよくなるものを、15字以内で答えよ。:Webサイト利用時のURL

ホスト名w3の別名を定義することで、「w3.example.co.jp」へのアクセスを自動的にWAFサービスに転送することが可能になります。

したがって、Webサイトの利用者ではアクセスするURLを変更する必要がありません。

②について、変更する行番号及び変更する必要のある資源レコードのフィールド名を、それぞれ答えよ。:(行番号)4、(フィールド名)owner

CNAMEを設定したホスト名は、競合が発生するため他のレコードと重複してはいけません。

したがって、行番号4のホスト名「w3」を変更する必要があります。

・③WAFサービスを経由せず、直接Webサイトにアクセスされるのを防止するためのアクセス制御を、A社のFWに設定する。

③について、アクセス制御の内容を、35字以内で述べよ。:WebサイトへのアクセスをWAFサービスだけから許可する。

WAFサービス以外からのアクセスを防止するということは、逆に、WAFサービスのみからのアクセスに限定すれば良いことになります。

N主任が調査結果をM課長に報告したときの、2人の会話の一部を次に示す。

N主任:B社のWAFサービスを利用すれば、運用の問題は発生しません。図3の変更、図4の追加設定などによって、WAFサービスが利用できます。

M課長:それは良いな。それでは、N主任の検討結果を基に、Webシステムの構成変更を行うことにしよう。

【出典:応用情報技術者試験 平成30年度 春期 午後 問5(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_1/2018h30h_ap_pm_qs.pdf

クラウドサービス上でのシステム構築【基本情報技術者試験 平成30年度 春期 午後 問4(ネットワーク)】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「クラウドサービス上でのシステム構築」を取り上げた「基本情報技術者試験 平成30年度 春期 午後 問4(ネットワーク) 」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

基本情報技術者試験 平成30年度 春期 午後 問4(ネットワーク)

問4 クラウドサービス上でのシステム構築に関する次の記述を読んで、設問1、2に答えよ。

G社は、J社が運営するクラウドサービス上で、写真投稿サービス及び写真検索サービスを構築することにした。

(1)写真投稿サービスは、利用者から投稿された写真を受け付け、自動で分類し、保管するサービスである。

(2)写真投稿サービスは、利用者から指定された条件に合致する写真を、保管されている写真の中から検索し、表示させるサービスである。

(3)利用者は、PC、スマートフォンなど(以下、クライアントという)を用いてサービスを利用する。

システム構成を図1に示す。図1中の矢印の向きはアクセスの方向を示している。

写真投稿サービスにおける処理の概要は、次のとおりである。

(1)フロントサーバは、クライアントから写真を受け取り、一意なIDを写真に割り当て、ストレージサーバに保存する。

(2)フロントサーバは、写真のID、ストレージサーバ上での写真の保存場所などを、その写真の属性情報としてDBサーバに登録する。

(3)フロントサーバは、キューサーバに写真のIDを格納する。

(4)バックサーバは、キューサーバから写真のIDを取得する。

(5)バックサーバは、(4)で取得したIDに該当する写真の属性情報をDBサーバから検索し、ストレージサーバから写真を取得する。

(6)バックサーバは、(5)で取得した写真をあるアルゴリズムによって分類し、分類結果をDBサーバのその写真の属性情報に付加する。

(7)レプリケーションサーバは、ストレージサーバに定期的にアクセスし、新規に保存された写真を取得して自サーバ上に保存する。レプリケーションサーバ上の写真の保存場所は、ストレージサーバ上のそれと一意に対応付けられるように、あらかじめ定めてある規則に従って決定する。

写真投稿サービスにおける処理の概要は、次のとおりである。

(1)フロントサーバは、クライアントから検索要求を受け取り、条件に合致する写真の属性情報をDBサーバから検索する。

(2)フロントサーバは、検索された写真の属性情報から、レプリケーションサーバに保存された写真にアクセスするためのURLを作成する。

(3)フロントサーバは、作成したURLを含むHTMLデータを生成してクライアントに返す。

(4)クライアントは、フロントサーバから返されたHTMLデータに基づきレプリケーションサーバにアクセスし、写真を取得して表示する。

なお、クライアントは、インターネットと負荷分散装置を介して、フロントサーバとレプリケーションサーバにアクセスする。

サーバは仮想マシン上で稼働させる。フロントサーバ及びバックアップサーバを稼働させる仮想マシンの主記憶容量やディスク容量は十分にあり、負荷に応じて台数を増減できる。

計算処理能力やネットワーク処理能力に着目すると、仮想マシンには幾つかのタイプがある。仮想マシンのタイプを表1に示す。

表1中の計算処理能力は、タイプAの計算処理能力を1としたときの相対的な値である。ネットワーク処理能力は、タイプAのネットワーク処理能力を1としたときの相対的な値である。

”1秒の計算処理量”とは、タイプAの仮想マシン1台を計算処理能力の100%で1秒間使用したときの処理量をいう。また、”1秒のネットワーク処理量”とは、タイプAの仮想マシン1台をネットワーク処理能力の100%で1秒間使用したときの処理量をいう。

フロントサーバにおいては、1要求当たり、計算処理量は0.1秒、ネットワーク処理量は0.07秒である。

クライアントからの要求が非常に多いとき、フロントサーバのコストを最も低く抑えることができる仮想マシンのタイプは(a:B)である。ここで、各仮想マシンの計算処理能力とネットワーク処理能力の平均の使用率は、それぞれ50%以下に抑えることとする。

a:B

具体的なコストを算出して比較します。

クライアントからの要求を10,000として算出してみます。

- 計算処理量:0.1秒×10,000要求=1,000秒

- ネットワーク処理量:0.07秒×10,000要求=700秒

タイプAは、以下のとおり計算処理がボトルネックとなります。

- 計算処理時間:1,000秒÷1=1,000秒 →1,000秒÷3,600秒×10円=2.8円

- ネットワーク処理時間:700秒÷1=700秒

タイプBは、以下のとおり計算処理がボトルネックとなります。

- 計算処理時間:1,000秒÷2=500秒 →500秒÷3,600秒×18円=2.5円

- ネットワーク処理時間:700秒÷1.5=467秒

タイプCは、以下のとおりネットワーク処理がボトルネックとなります。

- 計算処理時間:1,000秒÷4=250秒

- ネットワーク処理時間:700秒÷2=350秒 →350秒÷3,600秒×34円=3.3円

タイプDは、以下のとおりネットワーク処理がボトルネックとなります。

- 計算処理時間:1,000秒÷8=125秒

- ネットワーク処理時間:700秒÷2=350秒 →350秒÷3,600秒×60円=5.8円

したがって、コストを最も低く抑えられるのはタイプBとなります。

バックサーバにはタイプDの仮想マシンを使用する。

バックサーバの写真1枚当たりの計算処理量は、25秒である。1時間当たり4,000枚の写真の投稿があるとき、計算処理能力の平均の使用率を50%以下とするのに最低限必要な仮想マシンの台数は(b:7)台である。ここで、ネットワーク処理能力は足りているものとする。

b:7

バックアップサーバが1時間当たりに必要な計算処理量は、25秒/枚×4,000枚=100,000秒になります。

一方、タイプDの仮想マシンは1時間当たりの計算処理量は、8×3,600秒=28,800であり、平均の使用率を50%とする場合、28,800×0.5=14,400となります。

したがって、仮想マシンの台数をXとすると、14,400×Xが100,000秒以上になるには、最低7台の仮想マシンが必要になります。

図1中の各サーバ及び負荷分散装置(以下、サーバ類という)は表2で示すいずれかのグループに属しており、グループごとに他のグループやインターネットからのアクセス許可を設定することができる。サーバ類が受け付けるプロトコルを表3に示す。

各グループが許可するアクセスを必要最低限とすることにした結果、(c:グループ2および6)が許可するアクセスは一致する。また、グループ3が許可するアクセスは表4に示すとおりになった。

c:グループ2および6

各グループが許可するアクセスを挙げると以下のとおりとなります。

- 負荷分散装置:クライアント

- フロントサーバ:負荷分散装置

- DBサーバ、キューサーバ:フロントサーバ、バックサーバ

- バックサーバ:無し

- ストレージサーバ:フロントサーバ、バックサーバ、レプリケーションサーバ

- レプリケーションサーバ:負荷分散装置

したがって、グループ2と6が一致します。

表4は、グループ3に属するサーバ類が、アクセス元に指定したグループに属するサーバ類からの、指定してポート番号のポートを介してのアクセスを許可することを示している。

設問 クライアントからの写真へのアクセスを、ストレージサーバがインターネットを介して直接受ける方法も考えられるが、この方法ではなく、図1のように負荷分散装置を介し、レプリケーションサーバが受けることの利点として適切な答えを、解答群の中から二つ選べ。

解答群

ア クライアントからの写真へのアクセスが増加しても、ストレージサーバの負荷は高まらない。

イ クライアントと写真へのアクセスに応答するサーバとの間に介在するサーバ類の台数が少ないので、ネットワーク遅延が小さい。

ウ ストレージサーバに障害が発生しても、写真検索サービスの提供を継続できる。

エ ストレージサーバに障害が発生しても、写真投稿サービスの提供を継続できる。

オ 全てのフロントサーバに障害が発生しても、写真検索サービスの提供を継続できる。

【出典:基本情報技術者試験 平成30年度 春期 午後 問4(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2018h30_1/2018h30h_fe_pm_qs.pdf

ア クライアントからの写真へのアクセスが増加しても、ストレージサーバの負荷は高まらない。

クライアントのアクセス要求はレプリケーションサーバの画像を参照するため、ストレージサーバの負荷は高まりません。

ウ ストレージサーバに障害が発生しても、写真検索サービスの提供を継続できる。

写真検索サービスは、レプリケーションサーバの画像にアクセスするため、ストレージサーバ停止は影響しません。

既設LANへの無線LANの接続構成【ネットワークスペシャリスト試験 平成29年度 秋期 午後2 問2 設問5】

情報処理技術者試験の午後問題を通じて、ネットワークの知識を体系的に蓄積していきましょう。

キーワードに加え、設計や障害対応能力をシミュレーションできる良い学びの場ですので、試験合格はもちろん、ネットワークスペシャリストとなった後も能力向上のために学習できるいい機会です。

今回は、「既設LANへの無線LANの接続構成」を取り上げた「ネットワークスペシャリスト試験 平成29年度 秋期 午後2 問2 設問5」です。

問題文中、設問に該当する部分ですぐに解答を説明しています。

ストーリーとして何度も読みこなすと、自然に記憶に定着してくると思います。

ネットワークスペシャリスト試験 平成29年度 秋期 午後2 問2 設問5

問2 無線LANシステムの導入に関する次の記述を読んで、設問1〜5に答えよ。

(略)

インターネットアクセスは、本社DMZのプロキシサーバ経由で行われている。

(略)

(2)WPAでは、TKIPによって暗号鍵を生成する。TKIPでは、暗号鍵の基になる一時鍵(Temporal Key)が動的に生成される。エンタープライズモードの場合、一時鍵は、IEEE 802.1Xの認証成功後に認証サーバで動的に生成されてクライアントに配布されるPMK(Pairwise Master Key)を基に、無線LAN端末及び認証サーバの両者で生成される。

(略)

WPA2では、事前認証の方法及びPMKの保持方法が規定されている。これらによって、無線LAN端末がAP間を移動(以下、ハンドオーバという)するタイミングでの認証や認証済みのAPに戻ってきたときのPMKの再生成が不要になることから、ハンドオーバ時間か短縮される。

(略)

調査したところ、WLCには複数の方式があったが、次の三つの主要機能をもつ製品を選定することにした。

・有線LAN経由での複数のAPに対する設定変更、ファームウェアのアップデートなどの一括処理機能

・APの負荷分散制御、PMKの保持などによるハンドオーバ制御機能

・利用者認証、認証VLANなどのセキュリティ対策機能

(略)

【既設LANへの無線LANの接続構成の設計】

J君が設計した、既設LANに無線LANシステムを導入したときのLAN構成を図4に示す。

図4中で、IEEE 802.1Xのサプリカントとなる機器及びオーセンティケータとなる機器を、図4中の機器名でそれぞれ答えよ。:(サプリカント)NPC、(オーセンティケータ)WLC

IEEE 802.1Xによる認証では、一般的に、端末(クライアント)側には「サプリカント」と呼ばれるソフトウェア、スイッチや無線APなど認証機能を持つ「オーセンティケータ」と、「オーセンティケータ」が問合せを行う「認証サーバ」により構成されます。

図4の場合、サプリカントはNPCであることは分かると思います。

オーセンティケータについては、Y社の場合は、利用者認証を無線APではなく、無線LANコントローラ(WLC)で行うので、WLCがオーセンティケータになります。

そして、WLCが認証サーバであるRADIUSサーバに問合せを行うことになります。

Y社では、DHCPサーバでPCとNPCにIPアドレスなどのネットワーク情報を付与している。無線LAN導入後も、本社の営業員のNPCにはDHCPサーバでネットワーク情報を付与する。

EAP-TLSで認証を受けた本社の営業員のNPCには、営業員向けのVLAN(VLAN100)を割り当て、既設の有線LAN使用時と同じ作業ができるようにする。オフィスエリアのAPには来訪者のNPCは接続させないが、接客エリアのAPには営業員と来訪者が無線LANを同時に利用できる設定を行う。

NPCを持参した来訪者には、Y社の担当者が、⑨WPA2又はWPAのパーソナルモードで無線LANに接続するための情報を教える。来訪者は、教えられた情報をNPCに設定することで、無線LANの利用が可能になる。来訪者のNPCには、APがESSIDに対応した来訪者向けのVLAN(VLAN200)を割り当てる。VLAN200が割り当てられることによって、来訪者のNPCは、無線LANへのアソシエーション後に、ルータ2がもつDHCP機能でネットワーク情報が付与され、インターネットアクセスだけができるようになる。

【出典:ネットワークスペシャリスト試験 平成29年度 秋期 午後2 問2(一部、加工あり)】

https://www.jitec.ipa.go.jp/1_04hanni_sukiru/mondai_kaitou_2017h29_2/2017h29a_nw_pm2_qs.pdf

⑨について、来訪者に教える情報を二つ挙げ、それぞれ答えよ。:ESSID、PSK

WPA2(WPA)には、PSK(Pre-Shared Key 事前共有鍵)で認証するパーソナルモードと、IEEE 802.1Xなど認証サーバを利用して認証するエンタープライズモードがあります。

無線LANに接続するための情報としては、無線APを識別するためのESSIDと、パーソナルモードの場合はPSKが必要になります。

図4中で、今回新たにタグVLANが設定される箇所を、図4中のア〜エから選び、記号で答えよ。:イ

VLANについて、本文に「EAP-TLSで認証を受けた本社の営業員のNPCには、営業員向けのVLAN(VLAN100)を割り当て、既設の有線LAN使用時と同じ作業ができるようにする。」「来訪者のNPCには、APがESSIDに対応した来訪者向けのVLAN(VLAN200)を割り当てる。」 とあるように、VLAN100とVLAN200の二つがあります。

詳細な説明はありませんが、図4の営業部フロアのAPには営業員用と来訪者用の二つのESSIDが設定され、それぞれで異なるVLANを割り当てていると想定されます。

そして、APでは複数のVLANをタグVLANによって上位SWと接続して、それぞれのVLANで通信させます。

したがって、タグVLANが設定される箇所は、AP〜L2SW5間になります。

図4の構成で、来訪者のNPCにインターネットアクセスだけを可能にするための、L2SW5へのVLAN設定内容を、40字以内で述べよ:ルータ2への接続ポートだけに、VLAN200のポートVLANを設定する。

来訪者のNPCのインターネットアクセスについて、本文に「VLAN200が割り当てられることによって、来訪者のNPCは、無線LANへのアソシエーション後に、ルータ2がもつDHCP機能でネットワーク情報が付与され、インターネットアクセスだけができるようになる。」とあります。

したがって、L2SW5経由でルータ2にVLAN200で通信させるために、L2SW5のルータ2の接続ポートへのVLAN200のポートVLANを設定し、その他のポート経由では通信させないようにします。

図4中のNPCが認証された後にWLCに障害が発生した場合、当該NPCで発生する問題を、20字以内で答えよ。また、その理由を、40字以内で述べよ。:(問題)ハンドオーバができなくなる。(理由)NPCに配布したPMKと認証関連情報がWLCで保持されているから。

選定したWLCについて、本文に「APの負荷分散制御、PMKの保持などによるハンドオーバ制御機能」 とあり、PMK保持によりハンドオーバ制御機能を担っていることが分かります。

また、「利用者認証、認証VLANなどのセキュリティ対策機能」とあり、利用者認証に関する情報も保持していることが分かります。

NPCが認定された後はAP経由で通信するため、WLCに障害が発生しても問題ありませんが、NPCがハンドオーバする場合には、PMKや認証情報のやり取りにWLCとの通信が必要になるため、結果的にハンドオーバができなくなります。

AP間での事前認証やPMKキャッシュ機能が有効であれば、一時的にはハンドオーバが可能なように思えますが、このあたりの記述がないため素直に考えたほうが良さそうです。

図4中で、認証後の営業員のNPCによるインターネットアクセスにおいて、経由する機器名又はサーバ名を、【転送経路】の表記法に従い、経由する順に全て列挙せよ。:【転送経路】NPC→AP→L2SW5→L3SW→FW→L2SW1→プロキシサーバ →L2SW1→FW→ルータ1→インターネット

社員のインターネットアクセスについては、本文に「インターネットアクセスは、本社DMZのプロキシサーバ経由で行われている。」 とあるので、NPCからプロキシサーバを経由するルートを挙げればいいでしょう。